À propos de ce modèle de diagramme réseau pour DDoS

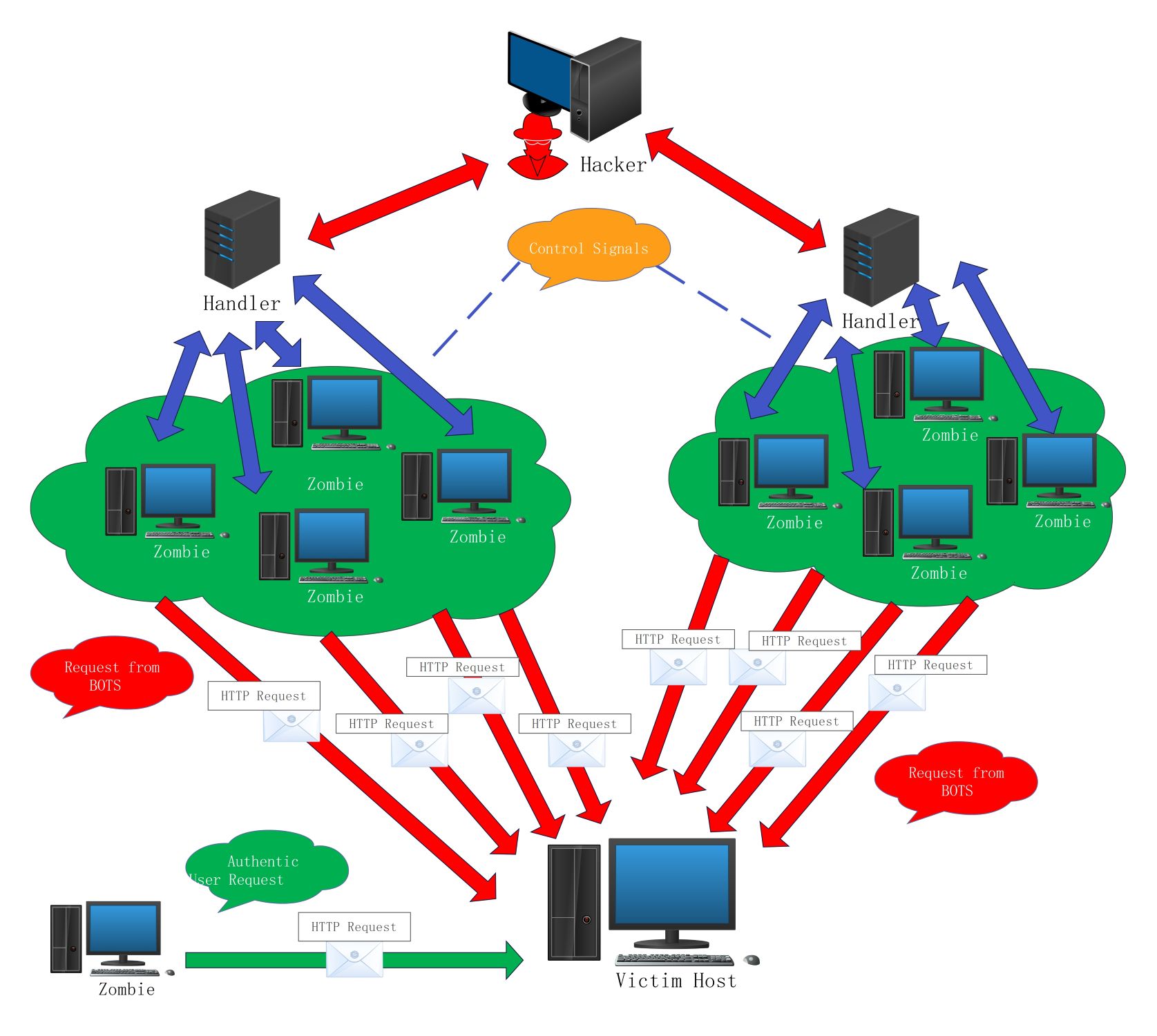

Ce diagramme réseau illustre les couches complexes d'une attaque par déni de service distribué. Il visualise comment un attaquant coordonne plusieurs systèmes compromis pour cibler un seul hôte, facilitant ainsi l'explication des risques de sécurité pour les professionnels de l'informatique.

Contrôle central du pirate

Le pirate agit comme le cerveau derrière toute l'opération DDoS. Il envoie des signaux de contrôle spécifiques à des serveurs intermédiaires pour maintenir son anonymat et coordonner le moment du flux massif de trafic contre la victime.

- Poste de commandement du pirate

- Signaux de contrôle

- Initiation de l'attaque

Gestionnaires intermédiaires

Les gestionnaires servent de couche de commande et de contrôle entre le pirate et le botnet. Ils distribuent des instructions à des milliers de machines infectées, assurant que l'attaque est synchronisée tout en gardant l'identité directe du pirate cachée des journaux de sécurité.

- Gestionnaires de serveurs

- Distribution d'instructions

- Relais de communication

Zombies du botnet

Les zombies sont des ordinateurs ou des appareils IoT compromis qui composent le botnet. Ces machines semblent être des systèmes normaux mais suivent en réalité des ordres pour envoyer simultanément de grands volumes de requêtes HTTP à la cible.

- Ordinateurs zombies compromis

- Botnets automatisés

- Génération de requêtes HTTP

Cible de l'hôte victime

L'hôte victime est la destination finale de l'attaque coordonnée. Il reçoit un mélange écrasant de trafic légitime et de requêtes malveillantes de bots. Cette inondation consomme les ressources du système, provoquant finalement la panne ou l'indisponibilité du service.

- Serveur victime

- Perturbation du service

- Épuisement des ressources

FAQ concernant ce modèle

-

Comment un schéma de réseau DDoS aide-t-il dans la formation à la cybersécurité ?

Un schéma de réseau DDoS fournit une représentation visuelle de la façon dont les attaquants structurent leur infrastructure. En voyant les couches entre le pirate informatique et la victime, les équipes de sécurité peuvent identifier les points potentiels d'atténuation. Cela aide les étudiants et le personnel à comprendre que les attaques ne sont pas seulement des connexions uniques, mais des réseaux complexes impliquant des gestionnaires et des robots compromis qui nécessitent des stratégies de défense multicouches.

-

Quel est le rôle d'un gestionnaire dans une attaque DDoS ?

Les gestionnaires agissent comme une couche intermédiaire qui aide les pirates à gérer de grands réseaux de robots sans exposer leurs propres adresses IP. Ils reçoivent des commandes de l'attaquant et les relaient à des centaines ou des milliers de machines zombies. Cette structure hiérarchique rend plus difficile pour les forces de l'ordre de remonter jusqu'à la source de l'attaque et permet une synchronisation plus efficace du trafic.

-

Pourquoi est-il difficile d'arrêter les requêtes provenant des zombies ?

Il est difficile d'arrêter les requêtes zombies car elles ressemblent souvent à du trafic d'utilisateurs légitimes. Comme les requêtes proviennent de milliers d'adresses IP différentes dans le monde entier, le simple blocage d'une source n'arrête pas l'attaque. Les systèmes de sécurité doivent utiliser une analyse comportementale avancée et une limitation de débit pour distinguer un véritable client d'un bot essayant de submerger les ressources du serveur.