À propos de ce modèle de diagramme de réseau pour la sécurité cloud

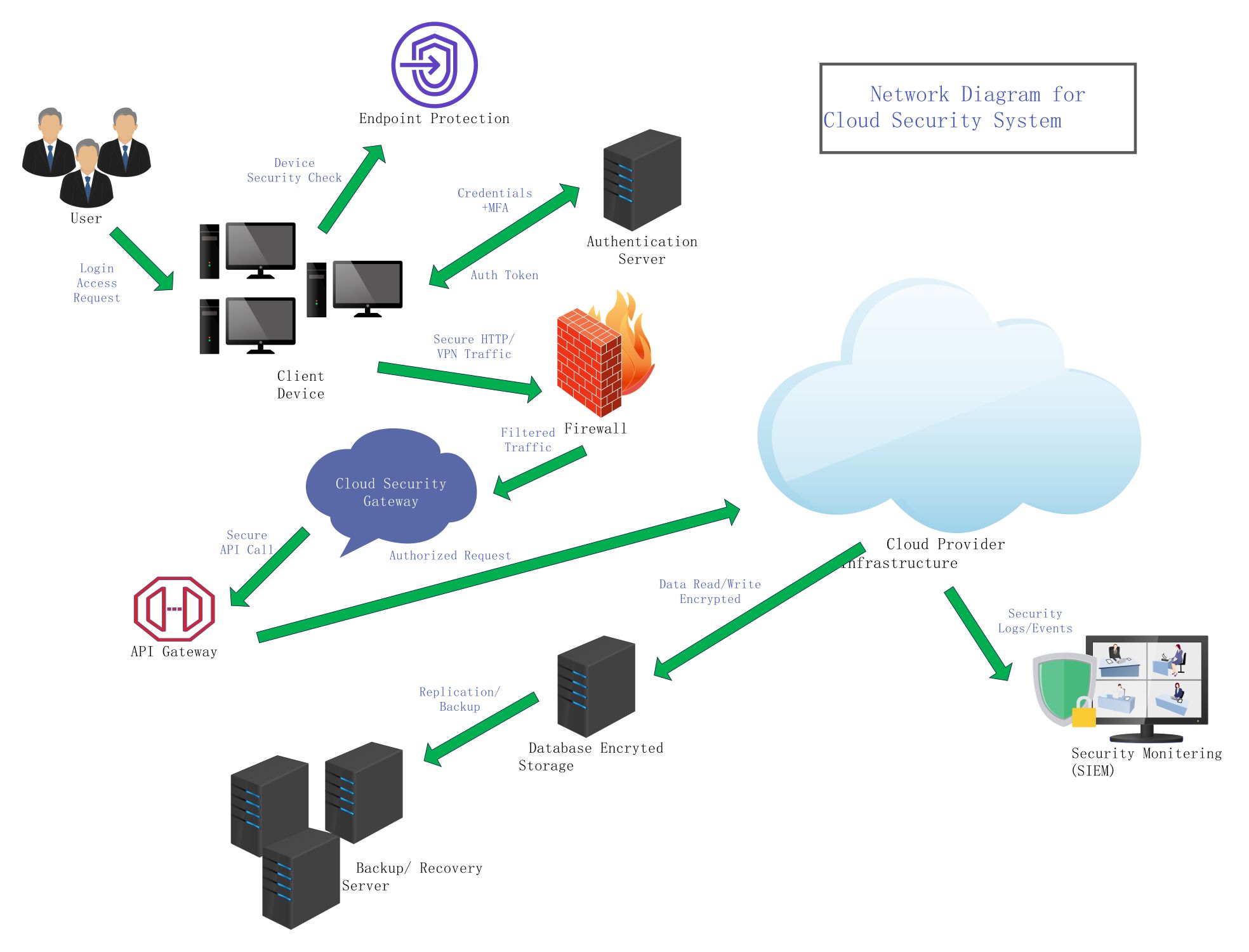

Ce modèle fournit un guide visuel pour construire un environnement cloud sécurisé. Il couvre l'accès des utilisateurs, le stockage des données et la surveillance. Vous pouvez l'utiliser pour planifier votre infrastructure et vous assurer que toutes les couches de sécurité sont actives et correctement intégrées dans votre réseau.

Identité et contrôle d'accès

Cette section gère la façon dont les utilisateurs accèdent au système en toute sécurité. Elle utilise l'authentification à facteurs multiples et les connexions basées sur des jetons pour vérifier les identités. Cela empêche les personnes non autorisées d'accéder aux données sensibles ou de modifier les paramètres au sein du réseau cloud.

- Demandes de connexion utilisateur

- Authentification à facteurs multiples (MFA)

- Serveur d'authentification

- Jetons d'authentification sécurisés

Défense du périmètre réseau

La défense du réseau se concentre sur le filtrage du trafic avant qu'il n'atteigne le cloud. Elle utilise des pare-feu et des passerelles sécurisées pour bloquer les données nuisibles. Cela garantit que seul le trafic sécurisé et chiffré circule entre les appareils clients et le fournisseur cloud.

- Filtrage par pare-feu

- Passerelle de sécurité cloud

- Trafic HTTP/VPN sécurisé

- Intégration de la passerelle API

Stockage et récupération des données

La sécurité des données implique la protection des informations pendant leur stockage. Elle utilise le chiffrement pour garder les fichiers privés. Le système comprend également des sauvegardes automatisées et des serveurs de récupération. Cela garantit que les données restent sécurisées et disponibles même en cas d'erreur.

- Stockage de base de données chiffré

- Réplication et sauvegarde

- Serveur de sauvegarde/récupération

- Chiffrement en lecture/écriture des données

Surveillance de sécurité et infrastructure

La surveillance suit toutes les activités au sein du système cloud. Elle utilise des outils SIEM pour détecter les événements inhabituels ou les journaux de sécurité. Cette supervision continue aide les équipes à identifier et à corriger rapidement les menaces potentielles avant qu'elles ne causent des dommages.

- Infrastructure du fournisseur cloud

- Surveillance de sécurité (SIEM)

- Journaux et événements de sécurité

- Supervision de l'infrastructure

FAQ concernant ce modèle

-

Pourquoi un diagramme de sécurité cloud est-il important pour les entreprises ?

Un diagramme de sécurité cloud agit comme un plan pour vos mesures de sécurité numérique. Il permet aux équipes informatiques de visualiser où les données circulent et où des failles de sécurité pourraient exister. En cartographiant les pare-feu, les passerelles et les points de chiffrement, les entreprises peuvent s'assurer qu'elles respectent les normes de conformité. Il sert également d'outil de référence essentiel lors des audits de sécurité ou des procédures de réponse aux incidents.

-

Quel est le rôle d'une passerelle API dans ce diagramme ?

Une passerelle API agit comme un point d'entrée sécurisé pour toutes les requêtes d'interface de programmation d'applications. Elle gère le trafic en authentifiant les utilisateurs et en validant les données avant qu'elles n'atteignent les services backend. Cela empêche les attaques malveillantes comme l'injection SQL ou les tentatives de déni de service. En centralisant ces contrôles de sécurité, la passerelle garantit que chaque interaction avec votre infrastructure cloud reste strictement contrôlée et surveillée.

-

Comment le SIEM améliore-t-il la sécurité cloud au sein du réseau ?

SIEM signifie Security Information and Event Management (Gestion des informations et des événements de sécurité). Il collecte et analyse les données de journalisation provenant de diverses sources à travers votre réseau en temps réel. Cela aide les équipes de sécurité à détecter des schémas suspects qui pourraient indiquer une cyberattaque. En offrant une vue unique de l'environnement entier, le SIEM permet des temps de réponse plus rapides aux menaces, contribuant à minimiser les pertes potentielles de données ou les temps d'arrêt.