À propos de ce modèle de diagramme d'activité de connexion

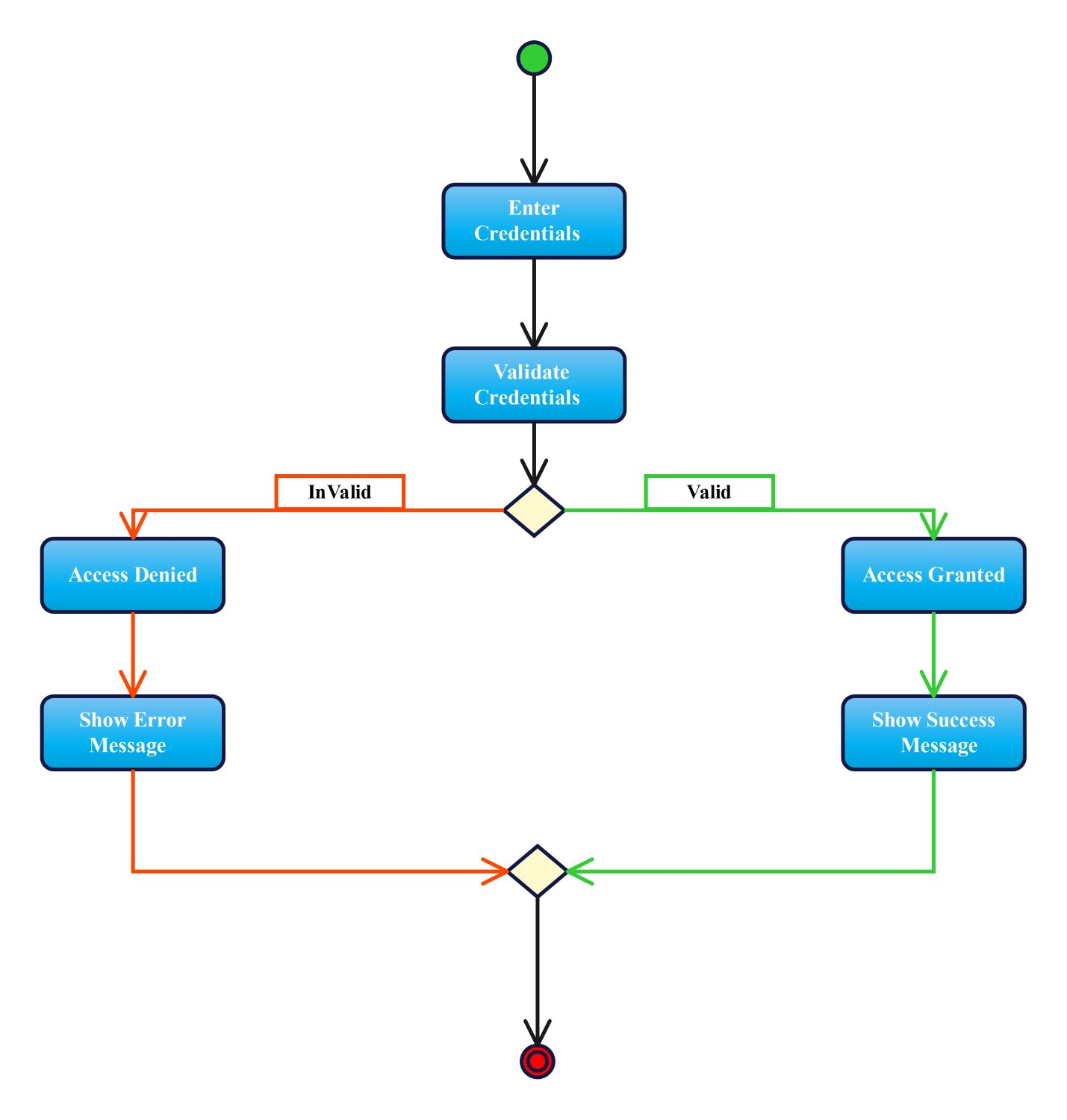

Ce modèle de diagramme d'activité de connexion fournit une carte visuelle claire du processus d'authentification. Il aide les équipes à comprendre comment les utilisateurs interagissent avec le système et comment le backend valide les données pour accorder ou refuser l'accès de manière sécurisée et efficace.

Phase d'entrée d'authentification

Le flux de travail commence par le nœud initial, conduisant à la saisie des identifiants de l'utilisateur. Cette étape capture les données nécessaires telles que les mots de passe et les identifiants avant de passer au processus de validation où le système vérifie les entrées par rapport aux enregistrements stockés.

- Nœud de départ initial

- État d'action Saisir les identifiants

- État d'action Valider les identifiants

Branchement de la logique de décision

Le losange de décision est le cœur de cette phase, évaluant si les identifiants fournis sont valides. Cette logique crée deux chemins distincts, garantissant que le système répond de manière appropriée aux informations utilisateur correctes et incorrectes lors de la tentative de connexion.

- Nœud logique de losange de décision

- Branche invalide (chemin orange)

- Branche valide (chemin vert)

Résultats d'accès et terminaison

En fonction du résultat de la validation, le système affiche un message de succès ou d'erreur. Le processus se termine ensuite au nœud final, garantissant que l'utilisateur obtient soit l'accès au tableau de bord du système, soit est informé d'une tentative échouée.

- Accès refusé

- Accès accordé

- Afficher le message de succès ou d'erreur

- Nœud terminal final

FAQ concernant ce modèle

-

Quels sont les éléments clés d'un diagramme d'activité de connexion ?

Un diagramme d'activité de connexion comprend un nœud initial pour démarrer le processus et des états d'action comme la saisie des identifiants. Il utilise un losange de décision pour ramifier le flux en fonction des résultats de validation des données. Les flux de contrôle relient ces éléments, menant à des états finaux tels que l'accès accordé ou l'accès refusé. Ces repères visuels aident les parties prenantes à comprendre clairement la logique derrière le système d'authentification.

-

Pourquoi les développeurs devraient-ils utiliser des diagrammes d'activité pour les fonctionnalités de connexion ?

Les développeurs utilisent ces diagrammes pour cartographier la logique complexe avant d'écrire le code. Cette visualisation aide à identifier les cas particuliers, tels que la gestion des mots de passe incorrects ou les verrouillages de compte. En voyant le flux de travail, les équipes peuvent s'assurer que les protocoles de sécurité sont respectés et que le parcours utilisateur est fluide. Cela sert également de documentation précieuse pour maintenir le système et intégrer de nouveaux ingénieurs au projet.

-

Comment fonctionnent les losanges de décision dans ce modèle spécifique ?

Dans ce modèle, le losange de décision agit comme une porte logique pour la vérification des identifiants. Lorsque les données sont soumises, le losange évalue la condition comme valide ou invalide. Cela crée deux chemins distincts : l'un menant à l'accès au système et l'autre à un message d'erreur. Ce mécanisme de ramification est essentiel pour gérer différents scénarios d'utilisateurs au sein d'un diagramme de flux de travail unique et cohérent.