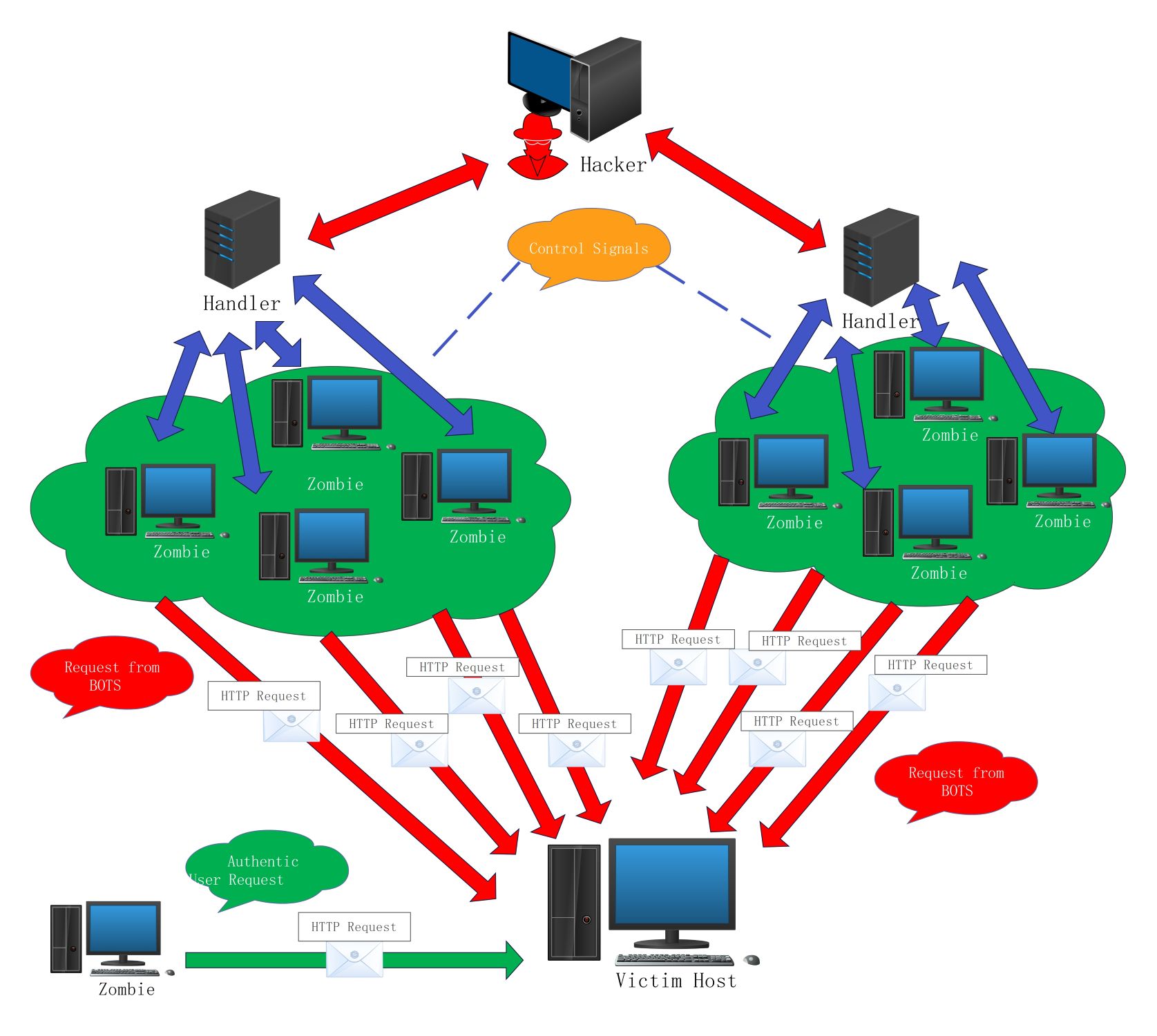

Über diese Netzwerkdiagramm-Vorlage für DDoS-Angriffe

Dieses Netzwerkdiagramm veranschaulicht die komplexen Ebenen eines Distributed-Denial-of-Service-Angriffs. Es visualisiert, wie ein Angreifer mehrere kompromittierte Systeme koordiniert, um ein einzelnes Ziel anzugreifen – eine wertvolle Hilfe für IT-Fachleute zur Erklärung von Sicherheitsrisiken.

Zentrale Hacker-Kontrolle

Der Hacker fungiert als Drahtzieher der gesamten DDoS-Operation. Er sendet spezifische Steuersignale an zwischengeschaltete Server, um anonym zu bleiben und das zeitliche Zusammenspiel der massiven Datenflut gegen das Opfer zu koordinieren.

- Hacker-Kommandozentrale

- Steuersignale

- Angriffsinitiierung

Zwischengeschaltete Handler

Handler dienen als Kommando- und Kontrollschicht zwischen dem Hacker und dem Botnetz. Sie verteilen Anweisungen an Tausende infizierter Maschinen, sorgen für eine synchronisierte Attacke und halten gleichzeitig die direkte Identität des Hackers aus den Sicherheitsprotokollen heraus.

- Server-Handler

- Anweisungsverteilung

- Kommunikationsrelais

Botnetz-Zombies

Zombies sind kompromittierte Computer oder IoT-Geräte, die das Botnetz bilden. Diese Maschinen erscheinen als normale Systeme, führen aber tatsächlich Befehle aus, um gleichzeitig große Mengen an HTTP-Anfragen an das Ziel zu senden.

- Kompromittierte Zombie-Computer

- Automatisierte Botnetze

- HTTP-Anfragengenerierung

Opfer-Host als Ziel

Der Opfer-Host ist das Endziel des koordinierten Angriffs. Er erhält eine überwältigende Mischung aus legitimem Datenverkehr und bösartigen Bot-Anfragen. Diese Flut verbraucht Systemressourcen und führt schließlich dazu, dass der Dienst abstürzt oder nicht mehr verfügbar ist.

- Opfer-Server

- Dienstunterbrechung

- Ressourcenerschöpfung

FAQs zu dieser Vorlage

-

Wie hilft ein DDoS-Netzwerkdiagramm bei der Cybersicherheitsschulung?

Ein DDoS-Netzwerkdiagramm bietet eine visuelle Darstellung der Infrastruktur, die Angreifer aufbauen. Indem Sie die Ebenen zwischen Hacker und Opfer sehen, können Sicherheitsteams potenzielle Ansatzpunkte für Gegenmaßnahmen identifizieren. Es hilft Lernenden und Mitarbeitenden zu verstehen, dass Angriffe keine einzelnen Verbindungen sind, sondern komplexe Netzwerke aus Handlers und kompromittierten Bots, die mehrschichtige Verteidigungsstrategien erfordern.

-

Welche Rolle spielt ein Handler bei einem DDoS-Angriff?

Handler fungieren als Zwischenebene, die Hackern hilft, große Botnetze zu verwalten, ohne ihre eigenen IP-Adressen offenzulegen. Sie empfangen Befehle vom Angreifer und leiten diese an Hunderte oder Tausende von Zombie-Rechnern weiter. Diese hierarchische Struktur erschwert es Strafverfolgungsbehörden, den Angriff bis zur Quelle zurückzuverfolgen, und ermöglicht eine effizientere Synchronisation des Datenverkehrs.

-

Warum ist es schwierig, Anfragen von Zombies zu stoppen?

Zombie-Anfragen zu stoppen ist schwierig, weil sie oft wie legitimer Nutzerverkehr aussehen. Da die Anfragen von Tausenden verschiedenen IP-Adressen weltweit kommen, stoppt das Blockieren einer einzelnen Quelle den Angriff nicht. Sicherheitssysteme müssen fortschrittliche Verhaltensanalysen und Rate-Limiting einsetzen, um zwischen echten Kunden und Bots zu unterscheiden, die versuchen, die Serverressourcen zu überlasten.