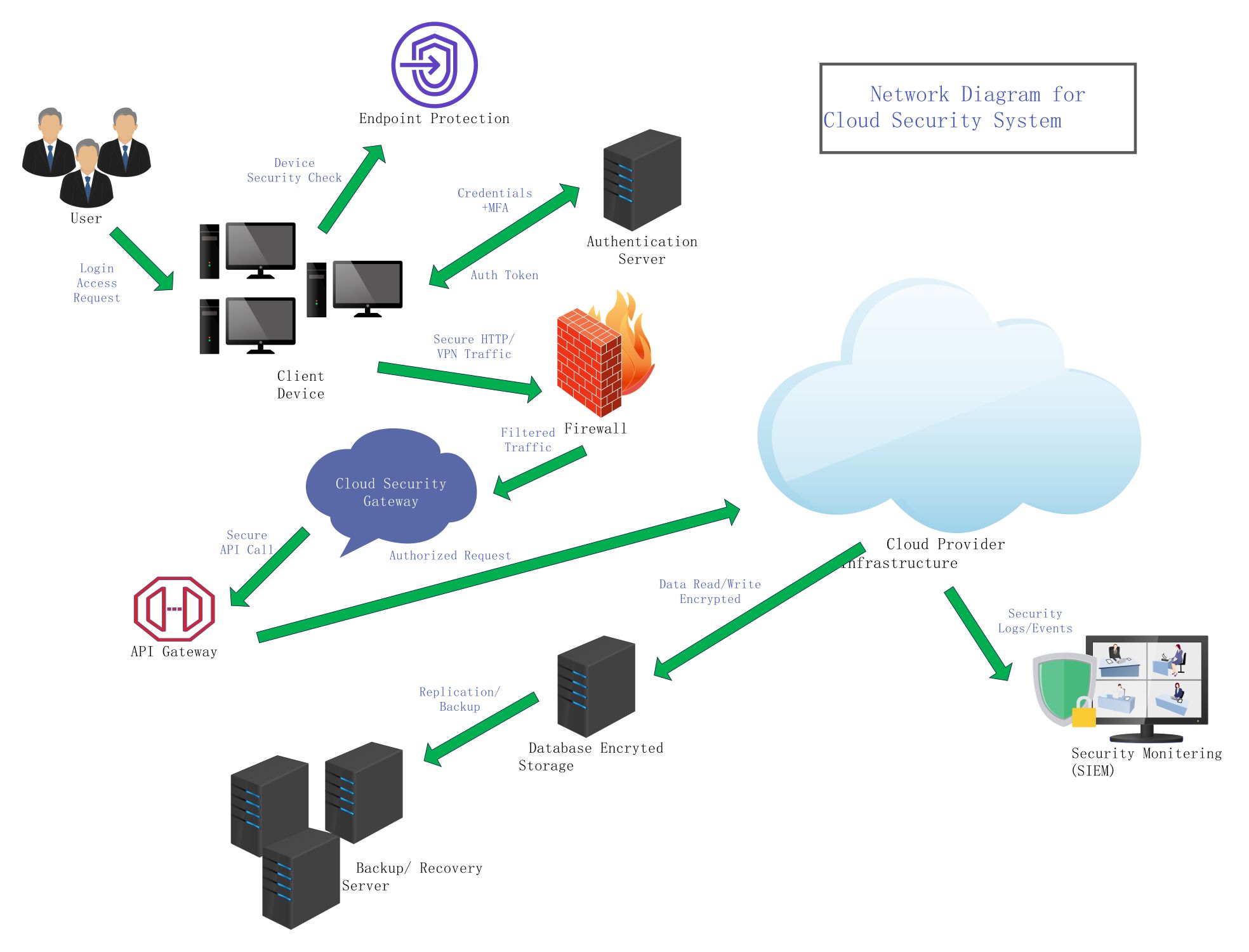

Über diese Netzwerkdiagramm-Vorlage für Cloud-Sicherheit

Diese Vorlage bietet eine visuelle Anleitung zum Aufbau einer sicheren Cloud-Umgebung. Sie umfasst Benutzerzugriff, Datenspeicherung und Überwachung. Sie können sie nutzen, um Ihre Infrastruktur zu planen und sicherzustellen, dass alle Sicherheitsebenen aktiv und korrekt in Ihr Netzwerk integriert sind.

Identitäts- und Zugriffsverwaltung

Dieser Bereich regelt, wie Benutzer sicher auf das System zugreifen. Er verwendet Multi-Faktor-Authentifizierung und Token-basierte Anmeldungen zur Identitätsprüfung. Dies verhindert, dass Unbefugte auf sensible Daten zugreifen oder Einstellungen im Cloud-Netzwerk ändern können.

- Benutzer-Anmeldeanfragen

- Multi-Faktor-Authentifizierung (MFA)

- Authentifizierungsserver

- Sichere Auth-Token

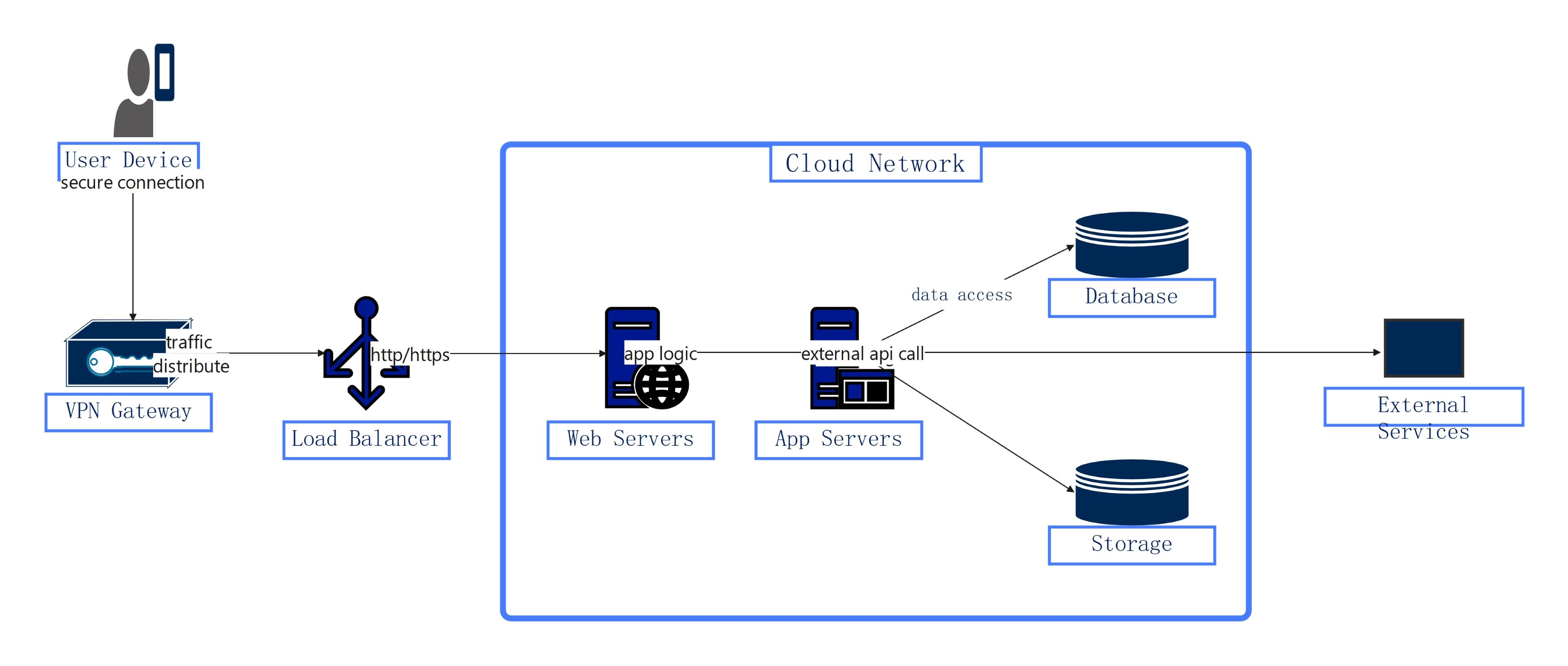

Netzwerk-Perimeter-Schutz

Der Netzwerkschutz konzentriert sich auf das Filtern des Datenverkehrs, bevor dieser die Cloud erreicht. Er nutzt Firewalls und sichere Gateways, um schädliche Daten zu blockieren. Dies gewährleistet, dass nur sicherer, verschlüsselter Datenverkehr zwischen Client-Geräten und Cloud-Anbieter übertragen wird.

- Firewall-Filterung

- Cloud-Sicherheits-Gateway

- Sicherer HTTP/VPN-Datenverkehr

- API-Gateway-Integration

Datenspeicherung und Wiederherstellung

Datensicherheit umfasst den Schutz von Informationen während der Speicherung. Sie nutzt Verschlüsselung, um Dateien vertraulich zu halten. Das System beinhaltet außerdem automatisierte Backups und Wiederherstellungsserver. Dies stellt sicher, dass Daten auch bei einem Fehler sicher und verfügbar bleiben.

- Verschlüsselte Datenbankspeicherung

- Replikation und Backup

- Backup-/Wiederherstellungsserver

- Lese-/Schreibverschlüsselung von Daten

Sicherheitsüberwachung und Infrastruktur

Die Überwachung erfasst alle Aktivitäten innerhalb des Cloud-Systems. Sie nutzt SIEM-Tools, um nach ungewöhnlichen Ereignissen oder Sicherheitsprotokollen zu suchen. Diese kontinuierliche Kontrolle hilft Teams dabei, potenzielle Bedrohungen schnell zu erkennen und zu beheben, bevor sie Schaden anrichten.

- Cloud-Anbieter-Infrastruktur

- Sicherheitsüberwachung (SIEM)

- Sicherheitsprotokolle und Ereignisse

- Infrastruktur-Überwachung

FAQs zu dieser Vorlage

-

Warum ist ein Cloud-Sicherheitsdiagramm für Unternehmen wichtig?

Ein Cloud-Sicherheitsdiagramm dient als Blaupause für Ihre digitalen Sicherheitsmaßnahmen. Es ermöglicht IT-Teams, Datenflüsse zu visualisieren und potenzielle Sicherheitslücken zu erkennen. Durch die Darstellung von Firewalls, Gateways und Verschlüsselungspunkten können Unternehmen sicherstellen, dass sie Compliance-Standards erfüllen. Zudem dient es als wichtiges Referenzwerkzeug bei Sicherheitsaudits oder während der Reaktion auf Sicherheitsvorfälle.

-

Welche Rolle spielt ein API-Gateway in diesem Diagramm?

Ein API-Gateway fungiert als sicherer Zugangspunkt für alle Anfragen an die Programmierschnittstelle. Es steuert den Datenverkehr, indem es Nutzer authentifiziert und Daten validiert, bevor diese die Backend-Dienste erreichen. Dies verhindert böswillige Angriffe wie SQL-Injection oder Denial-of-Service-Versuche. Durch die Zentralisierung dieser Sicherheitsprüfungen stellt das Gateway sicher, dass jede Interaktion mit Ihrer Cloud-Infrastruktur streng kontrolliert und überwacht wird.

-

Wie verbessert SIEM die Cloud-Sicherheit innerhalb des Netzwerks?

SIEM steht für Security Information and Event Management. Es erfasst und analysiert in Echtzeit Protokolldaten aus verschiedenen Quellen in Ihrem Netzwerk. Dies hilft Sicherheitsteams, verdächtige Muster zu erkennen, die auf einen Cyberangriff hindeuten könnten. Durch die zentrale Übersicht über die gesamte Umgebung ermöglicht SIEM schnellere Reaktionszeiten auf Bedrohungen und trägt dazu bei, potenziellen Datenverlust oder Ausfallzeiten zu minimieren.