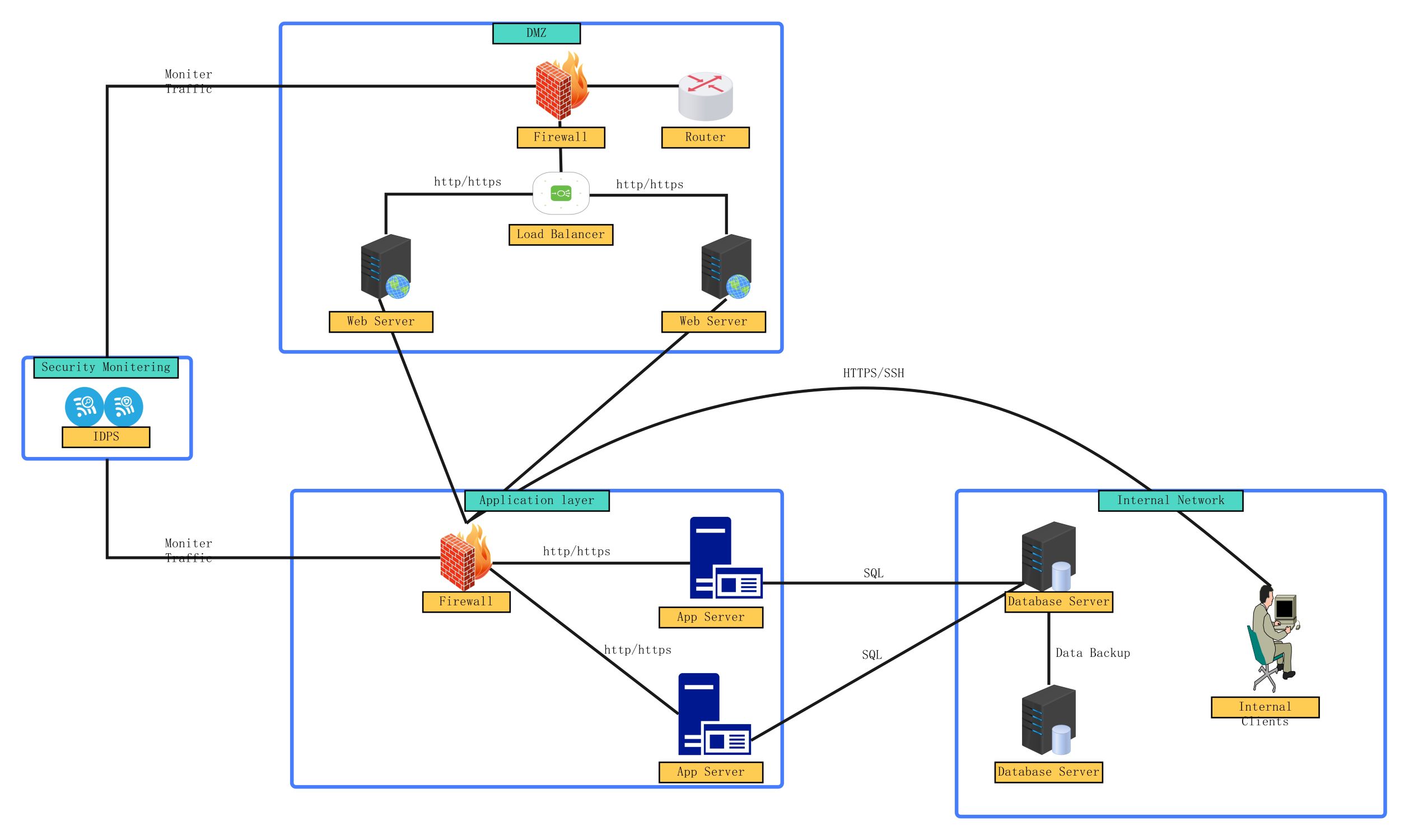

Über diese Netzwerksicherheitsdiagramm-Vorlage

Diese Vorlage bietet ein umfassendes Layout einer mehrstufigen Sicherheitsarchitektur. Sie umfasst dedizierte Zonen für öffentliche Dienste, Anwendungslogik und sensible interne Datenbanken. Sie eignet sich ideal für Netzwerkarchitekten und Sicherheitsspezialisten, die eine sichere Infrastruktur mit klaren Grenzen dokumentieren oder entwerfen müssen.

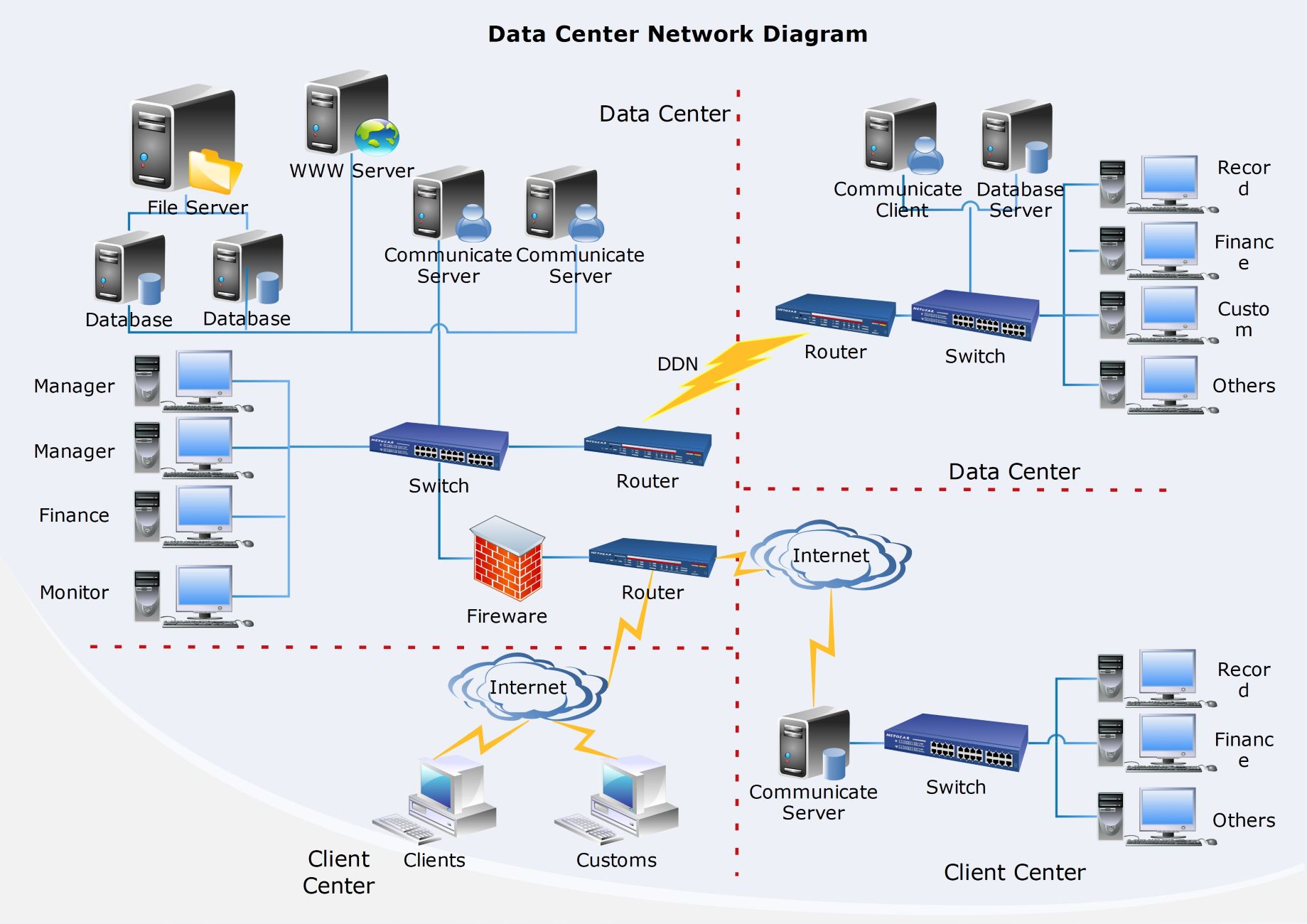

DMZ (Demilitarisierte Zone)

Dieses Segment hostet öffentlich zugängliche Dienste wie Webserver und Load Balancer. Es fungiert als Pufferzone zwischen dem Internet und internen Systemen und nutzt Firewalls, um eingehenden Datenverkehr zu filtern und den direkten Zugriff auf sensible Daten zu verhindern.

- Externe Firewall

- Router

- Load Balancer

- Webserver

- HTTP/HTTPS-Verkehrssteuerung

Sicherheitsüberwachung

Dieser Bereich nutzt ein Intrusion Detection and Prevention System (IDPS), um den Netzwerkverkehr zu beobachten. Es scannt aktiv Datenpakete auf schädliche Aktivitäten oder Richtlinienverletzungen und bietet eine kritische Sichtbarkeitsebene für die gesamte IT-Infrastruktur und ihre Segmente.

- Intrusion Detection and Prevention System (IDPS)

- Verkehrsüberwachungsverbindungen

- DMZ-Überwachung

- Anwendungsschicht-Überwachung

Anwendungsschicht

Die Anwendungsschicht enthält spezialisierte Server, die Geschäftslogik verarbeiten. Sie befindet sich hinter einer dedizierten Firewall, um sicherzustellen, dass nur autorisierte Anfragen aus der DMZ mit internen Datenbanken interagieren können. Dies verhindert wirksam unbefugte Datenextraktion und laterale Bewegungen.

- Interne Firewall

- Anwendungsserver

- Datenlogik-Verarbeitung

- HTTP/HTTPS-Konnektivität

Internes Netzwerk

Dies ist die sicherste Zone und beherbergt sensible Datenbankserver und interne Client-Rechner. Sie umfasst Datensicherungssysteme für die Notfallwiederherstellung und nutzt verschlüsselte Protokolle wie SQL und SSH, um strikte Datenintegrität und Datenschutz zu gewährleisten.

- Datenbankserver

- Datensicherungsspeicher

- Interne Clients

- SQL- und HTTPS/SSH-Protokolle

FAQs zu dieser Vorlage

-

Was ist eine DMZ in einem Netzwerksicherheitsdiagramm?

Eine Demilitarized Zone oder DMZ fungiert als kontrollierte Pufferzone zwischen einem privaten lokalen Netzwerk und dem nicht vertrauenswürdigen öffentlichen Internet. Sie hostet typischerweise nach außen gerichtete Dienste wie Webserver. Indem Sie diese Ressourcen in einem separaten Segment platzieren, stellen Sie sicher, dass ein Angreifer selbst bei Kompromittierung eines öffentlichen Servers nicht ohne Weiteres auf sensible interne Datenbanken oder vertrauliche Kundeninformationen zugreifen kann.

-

Wie verbessert ein IDPS die Netzwerksicherheit?

Ein Intrusion Detection and Prevention System (IDPS) überwacht den gesamten Netzwerkverkehr auf Anzeichen verdächtiger Aktivitäten oder bekannte Bedrohungssignaturen. Im Gegensatz zu einer Firewall, die Datenverkehr lediglich regelbasiert blockiert, analysiert ein IDPS den Inhalt der Daten. Es kann schädliche Pakete automatisch blockieren und Administratoren alarmieren und bietet so eine proaktive Verteidigung gegen komplexe Cyberangriffe und unbefugte Zugriffsversuche.

-

Warum ist Netzwerksegmentierung für Unternehmen wichtig?

Bei der Netzwerksegmentierung wird ein großes Netzwerk in kleinere, isolierte Teilnetzwerke aufgeteilt. Diese Strategie begrenzt den „Schadensradius" einer möglichen Sicherheitsverletzung. Wenn ein Angreifer Zugriff auf ein Segment erhält, beispielsweise das Gäste-WLAN oder einen Webserver, wird er daran gehindert, sich lateral in das interne Kernnetzwerk zu bewegen, in dem sensible Unternehmensdaten und Finanzunterlagen gespeichert sind.